Para mejorar la seguridad de las comunicaciones industriales es imprescindible trabajar sobre los protocolos industriales.

Como gran diferencia entre las redes OT y las IT, tenemos el protocolo industrial que se halla en las redes de operación y que comunica los dispositivos de campo entre sí así como con sistemas de tiempo real.

Estos son heterogéneos y poco seguros haciendo que las comunicaciones en entornos OT sean difícilmente autenticables, autorizables, encriptables y auditables.

Como expertos en redes industriales, sabemos que para poner solución a esto es necesario conocer las maneras en las que se puede mejorar la seguridad de toda comunicación industrial, comenzando por dichos protocolos que son vulnerables pero necesarios a partes iguales.

Mejora la seguridad de tus comunicaciones industriales

Existen tres formas de mejorar la seguridad de las comunicaciones industriales. Si bien, en esta ocasión nos centraremos en la primera para, dentro de muy poco, traeros una segunda parte con las dos restantes.

Uso de especificaciones asociadas a protocolos seguros de industria

Las especificaciones más conocidas y utilizadas, en el ámbito industrial, capaces de proporcionar la seguridad necesaria a los protocolos son:

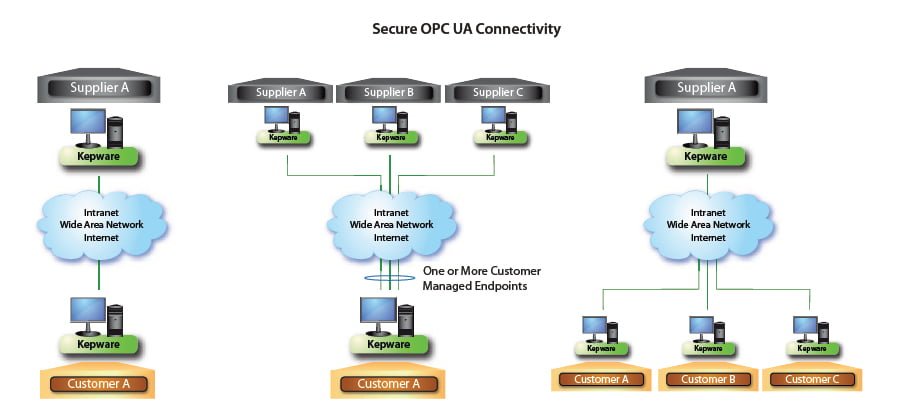

OPC UA

Desde el año 2008 la OPC Foundation propone una nueva especificación, la OPC UA u Open Connectivity Unified Architecture, cuyo objetivo es mejorar y evolucionar el total de las especificaciones OPC tradicionales. Para ello, se propone lo siguiente:

- Integrar las especificaciones del OPC (DA, HDA y A&E) en una sola.

- Crear una independencia del sistema operativo en cuestión, desvinculándose, por tanto, de Microsoft.

- Utilizar un estilo que se base en servicios para integrar datos y aplicaciones, tipo Web Services.

- Utilizar protocolos HTTP que faciliten la accesibilidad a las aplicaciones OPC, pues estos son un pilar básico de los servicios web.

- Incluir una capa de seguridad nativa para la especificación, capaz de dotar a las comunicaciones de confidencialidad, autenticación, integridad, disponibilidad y auditabilidad.

Secure DNP3

Un año antes, en 2007, la especificación Secure DNP3 (he hecho dos artículos de cursos donde se incluye pero no los consigo encontrar en la web para enlazarlos) se publicaba vendiéndose como solución a utilizar tanto en DNP3 Serie como en DNP3 encapsulado sobre TCP.

Está basado en IEC 62351-5, gestionando la seguridad de los protocolos TC 57: IEC 60870-6 series, IEC 61850 series, IEC 61968 series e IEC 61970.

Con este protocolo podrás:

- Autorizar y autenticar toda comunicación entre maestro y esclavo mediante una pre-shared key.

- Autenticar y autorizar las comuncaciones maestro-esclavo periódicamente con HMAC.

- Autorizar y autenticar request y responses entre maestro y esclavo que sean críticas (Writes, selects, operates y direct operates, start, stop, initialize, enable y disable, cold restart, warm restart, authenticate file, activate…).

Debemos terminar mencionando que la información se encripta por TLS, no Secure DNP3, definiéndose esta especificación en IEC 62351-3.

Pronto continuaremos este interesante post sobre cómo mejorar la seguridad de las comunicaciones industriales con otras dos interesantes actuaciones: la incorporación de tecnologías específicas y la fortificación de los servidores. ¡No te lo pierdas!