Este artículo aborda un problema de diseño de hardware que actualmente se pasa por alto en gran medida con componentes desactualizados u obsoletos.

Existe una amenaza debido a una falla física de cualquier elemento de hardware que conforma un sistema informático. Estos defectos físicos pueden ser un defecto de fabricación o un hardware mal diseñado, pero también pueden ser el resultado de un mal uso y un mantenimiento descuidado.

Claves del diseño hardware

Diseñar el hardware de un dispositivo es un proceso largo y muy complejo en el que se realiza el diseño físico del dispositivo. Para que esto funcione, el diseño del hardware debe complementarse con un software que controle y regule el hardware.

Los peligros del diseño hardware

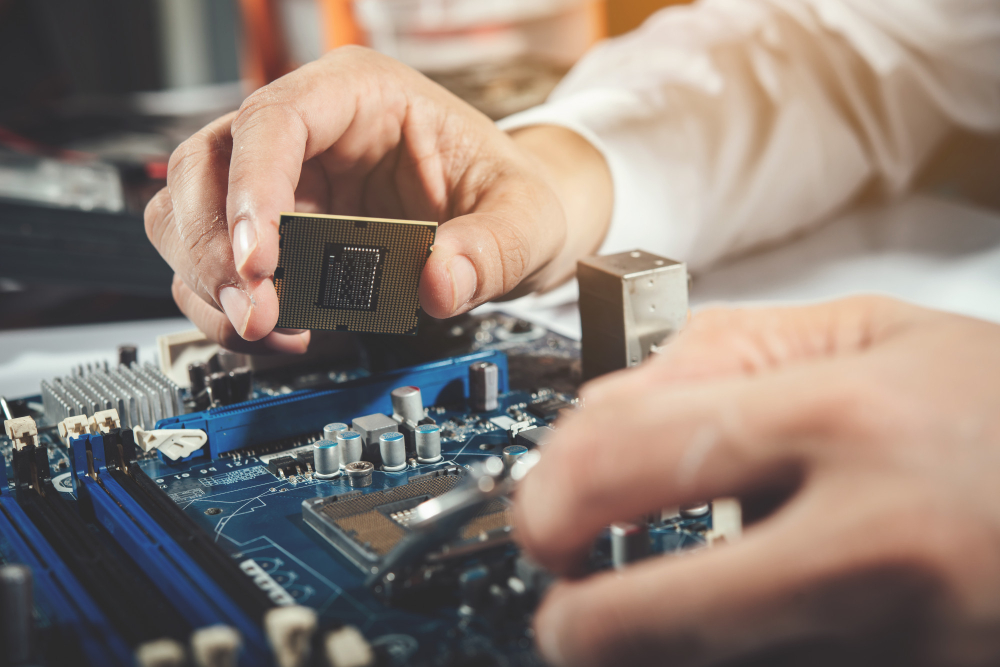

El diseño del hardware está hecho en un material llamado PCB (Placa de Circuito Impreso) en electrónica. Estas placas están hechas de material no conductor y tienen caminos (trazas) de material conductor (generalmente cobre) definidos en ellos, que permiten la conexión de varios componentes de la estructura. Por lo general, los PCB se superponen para facilitar la interconexión de componentes y evitar que se crucen las trazas. La capa exterior suele estar conectada a tierra para aislar el sistema de perturbaciones externas.

Tipos de amenazas para el diseño Hardware

– Desgaste

El uso continuo de hardware da como resultado un desgaste normal que reduce el rendimiento óptimo del dispositivo con el tiempo hasta que se vuelve inutilizable.

– Mal diseño

Si los componentes de hardware del sistema no son los adecuados y no cumplen con los requisitos necesarios, es decir, la parte del módulo no está diseñada adecuadamente para funcionar en el sistema.

– Falla de fabricación

Esto sucede cuando las piezas de hardware se obtienen debido a un defecto de fabricación y luego fallan cuando intentas usarlas. Aunque la calidad de los componentes de hardware es responsabilidad del fabricante, tales amenazas afectan más a las organizaciones que los compran.

– Fuente de alimentación

Las fluctuaciones de voltaje pueden dañar el equipo, por lo que es necesario asegurarse de que la fuente de alimentación esté funcionando dentro de los parámetros requeridos. También es importante asegurarse de que estos dispositivos proporcionen el voltaje requerido para que el dispositivo funcione, ya que algunos componentes de hardware deben ser alimentados con un nivel de voltaje específico especificado por el fabricante, de lo contrario su vida se acortará.

– Seguridad física

Se entiende como un conjunto de medidas y protocolos que controlan el acceso físico a los elementos. Se refiere a la seguridad informática, consiste en medidas para evitar que personas no autorizadas accedan a un determinado terminal o dispositivo.

– Descuidado e uso inadecuado

Todos los componentes deben utilizarse de acuerdo con los parámetros especificados por el fabricante, incluidos la vida útil, los ciclos y los procedimientos de mantenimiento adecuados, así como el almacenamiento adecuado. El incumplimiento de estas prácticas puede aumentar el desgaste, lo que puede provocar fallas prematuras y acortar la vida útil de los recursos.

Una vulnerabilidad de hardware se refiere a la posibilidad de que una parte física del sistema falle (ya sea por abuso, negligencia, mal diseño, etc.), dejando el sistema vulnerable o inutilizable. También analiza las formas en que las personas pueden usar el hardware para atacar la seguridad del sistema, como bloquear un sistema al sobrecargarlo deliberadamente con componentes de hardware que no están diseñados correctamente para funcionar en el sistema.

Conclusiones del diseño hardware

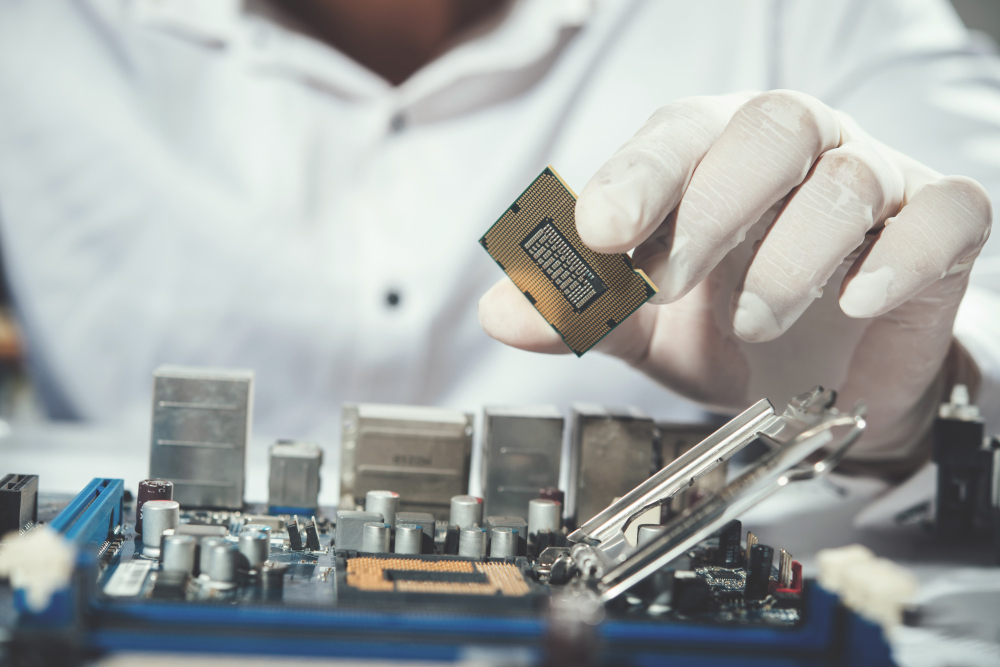

En conclusión, el equipo de innovación de Netcloud recomienda que todas las decisiones que se tomen en el proceso de diseño de hardware se tomen con pleno conocimiento de causa. Lo ideal sería utilizar componentes que, por un lado, sean relativamente nuevos y tengan un ciclo de vida similar a los componentes que queremos entregar en el dispositivo.

Y por otro lado, están debidamente probados y no tienen ninguna vulnerabilidad. Desafortunadamente, combinar estos dos criterios no es una tarea fácil y, en la mayoría de los casos, se debe hacer un equilibrio entre los beneficios y los riesgos.